GlobalProtect 客户端证书认证

GlobalProtect的基本配置可参考博文 https://www.cnblogs.com/id404/p/17465413.html 本文不再叙述

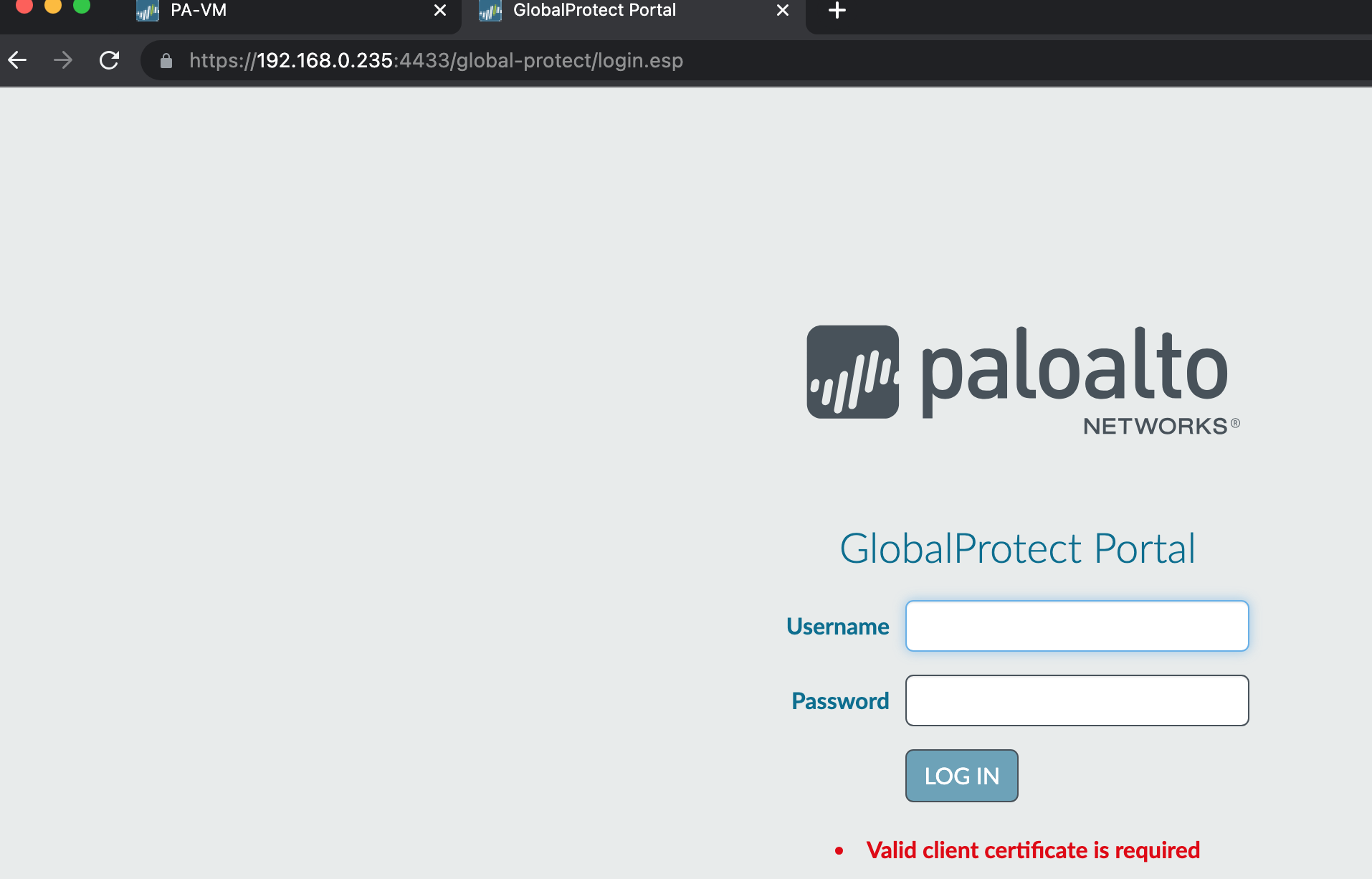

最终效果是客户端未安装客户端证书时无法登陆,每个客户端可安装各自证书

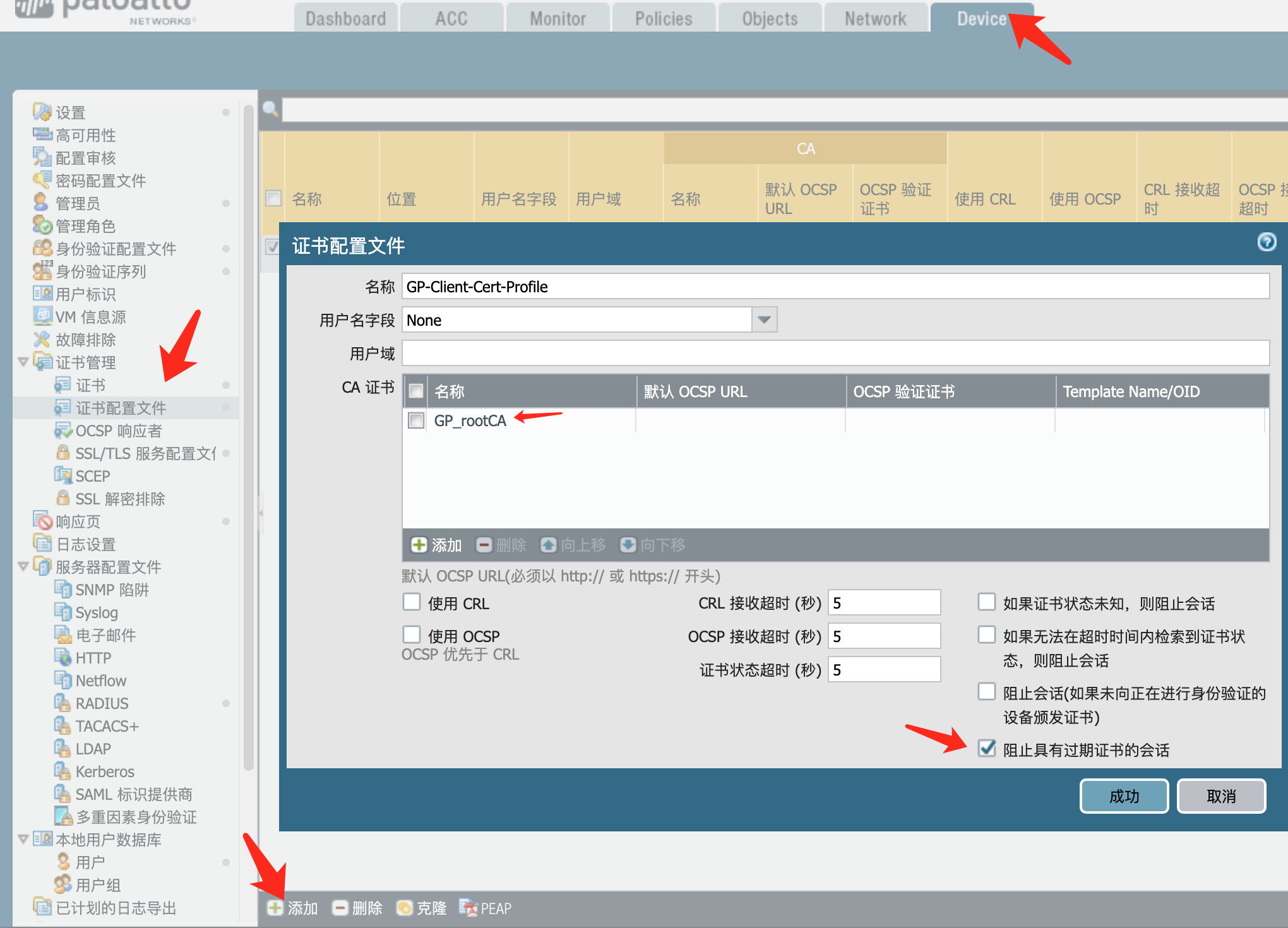

一、证书配置文件

新建证书配置文件,一定要选择右下角的 阻止具有过期证书的会话

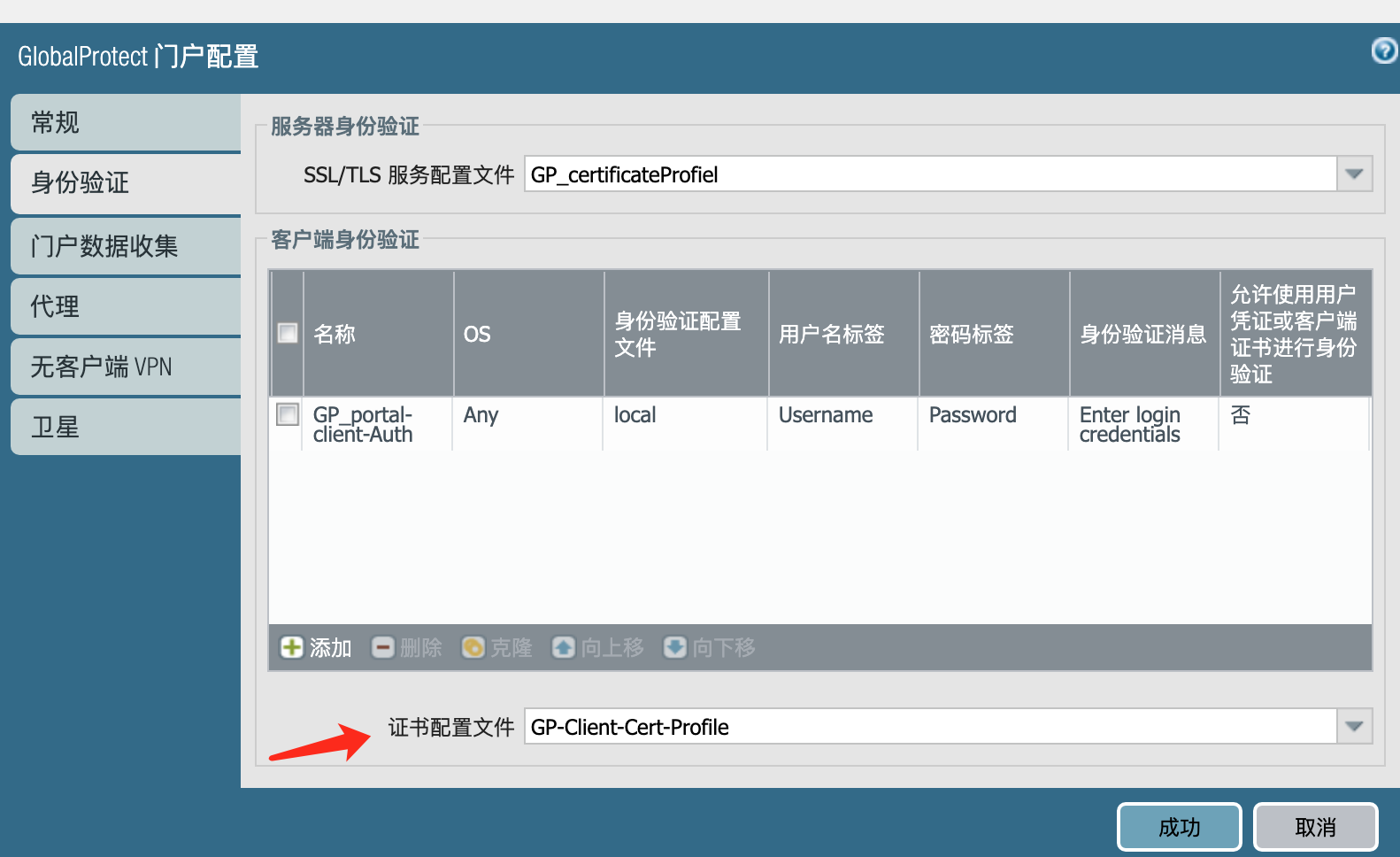

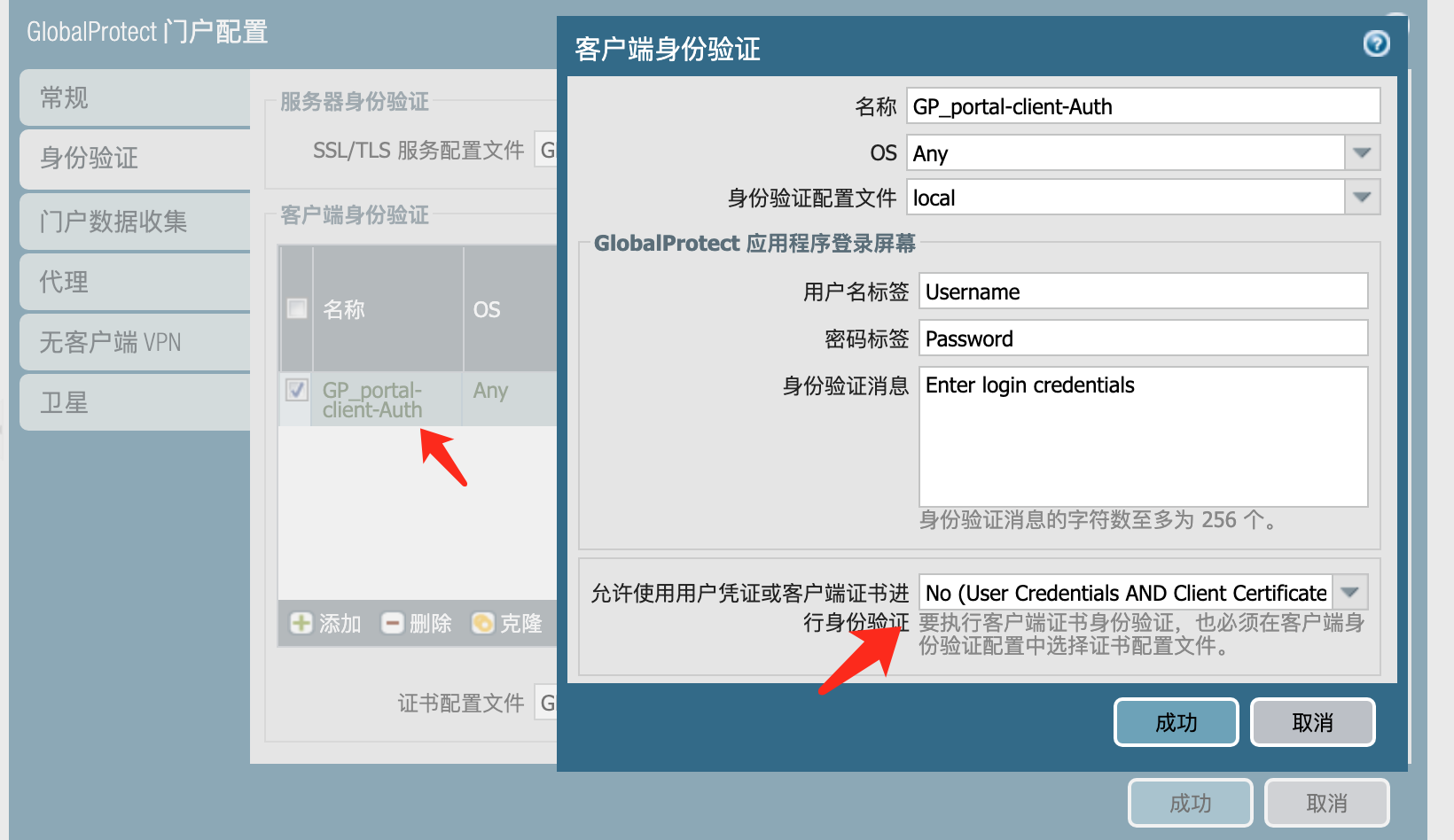

二、GlobalProtect修改门户配置

在门户配置-身份验证-证书配置文件 选择上一步创建的配置文件

客户端身份验证中 允许使用用户凭证或客户端证书进行身份验证 选择NO

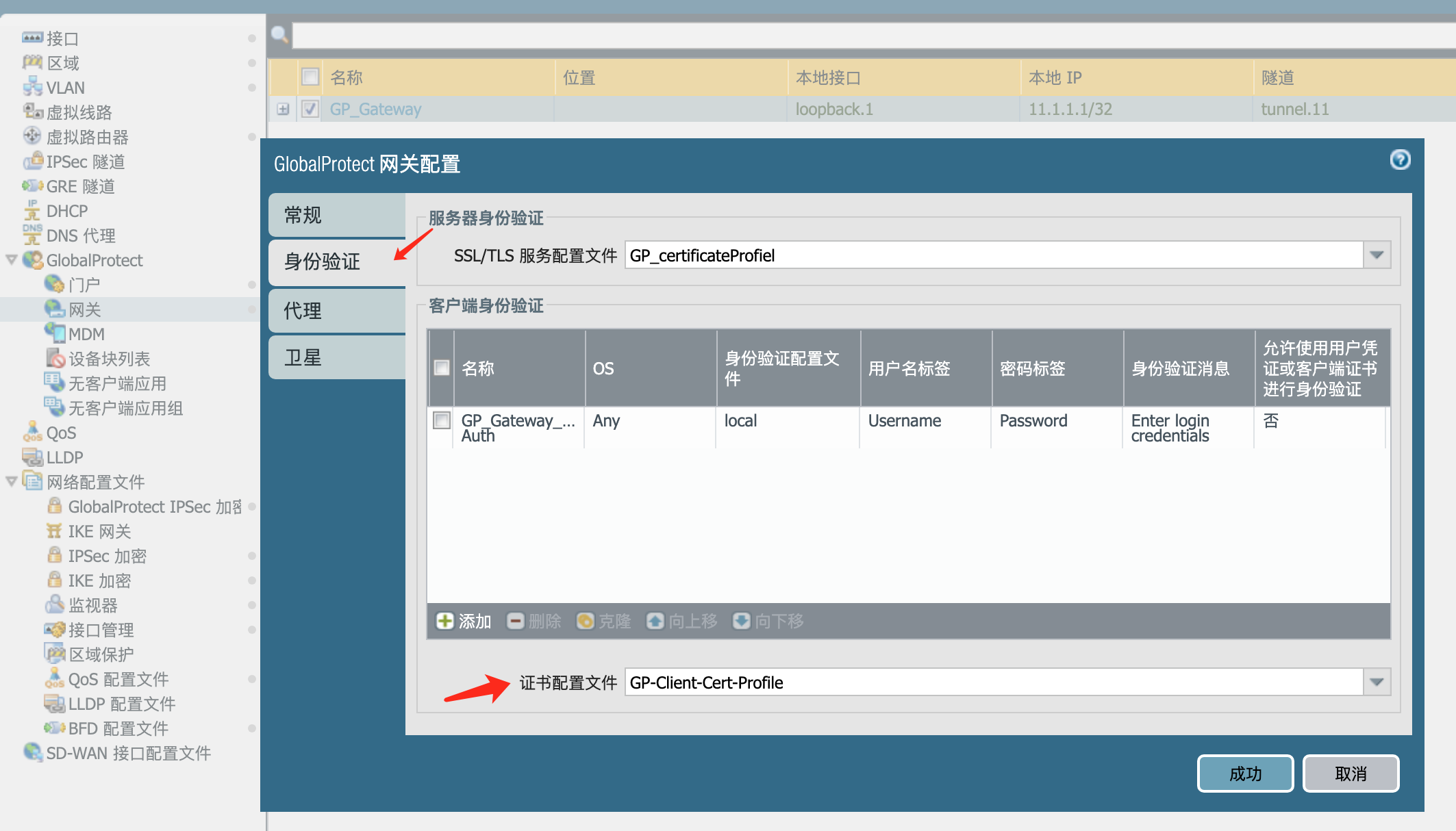

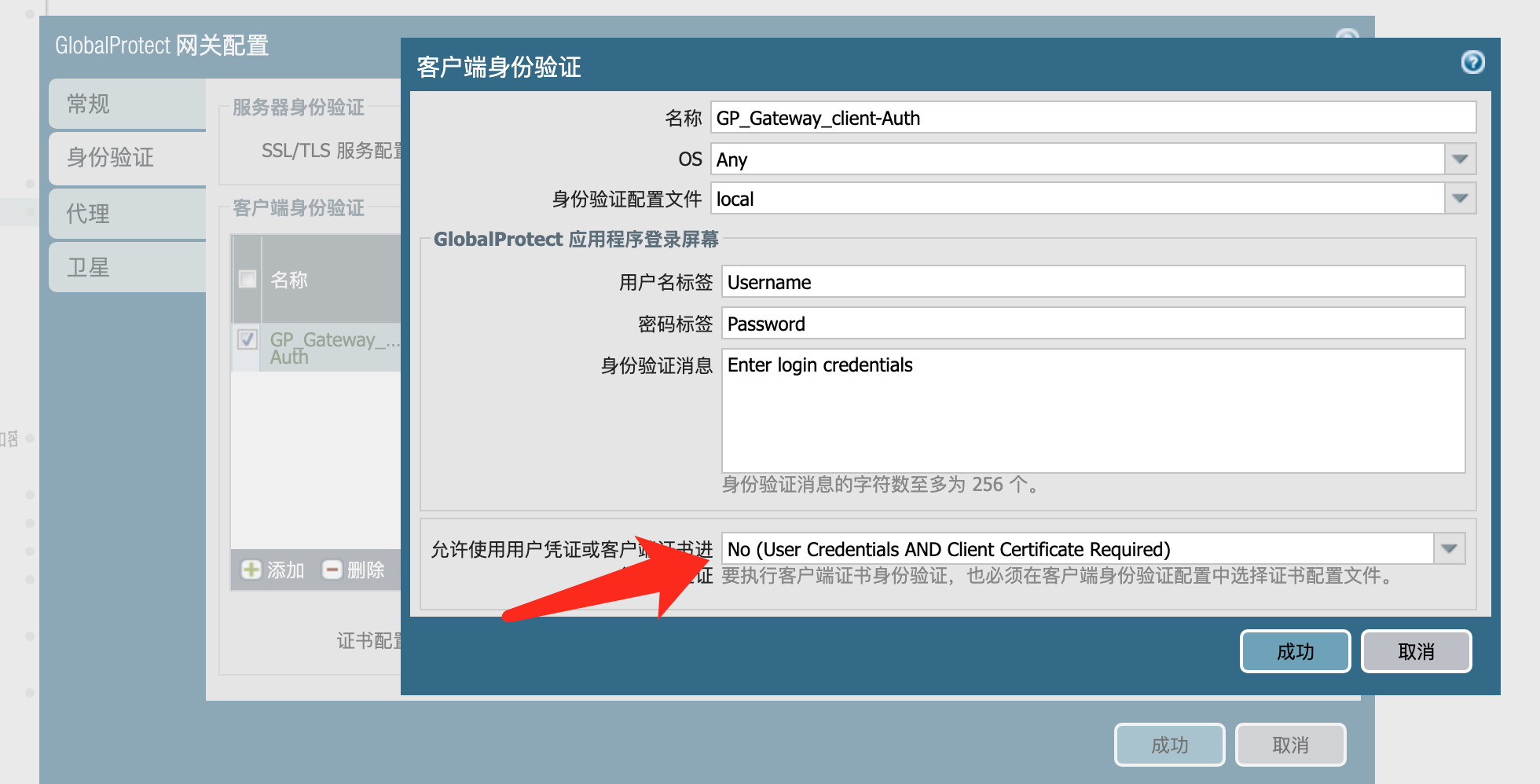

三、GlobalProtect网关修改

在网关-身份验证-证书配置文件 选择第一步创建的配置文件

客户端身份验证中 允许使用用户凭证或客户端证书进行身份验证 选择NO

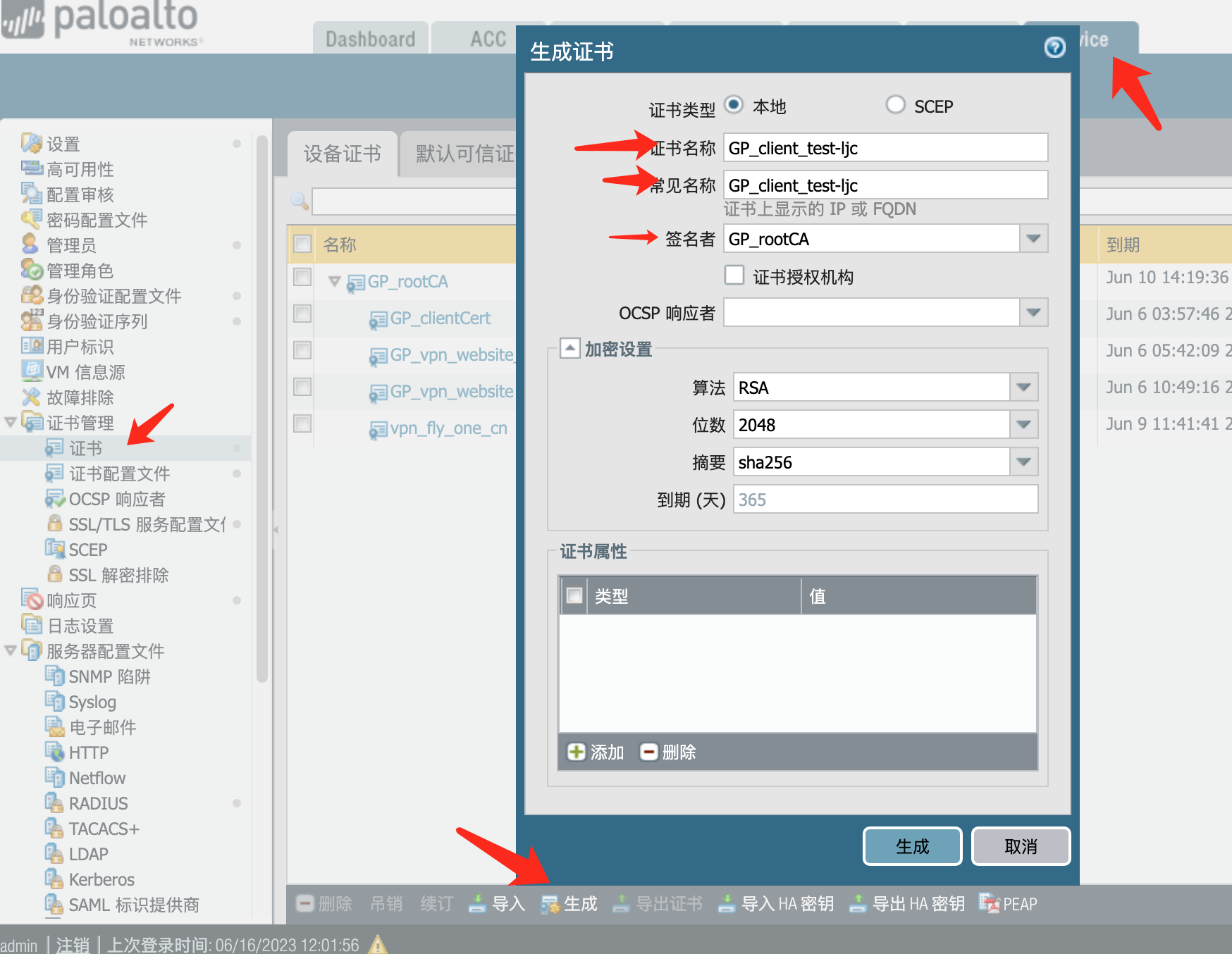

四、创建客户端证书

在证书页面生成客户端证书,可以多个用户共用一个证书或单个用户单个证书,可用证书名称或证书属性区分

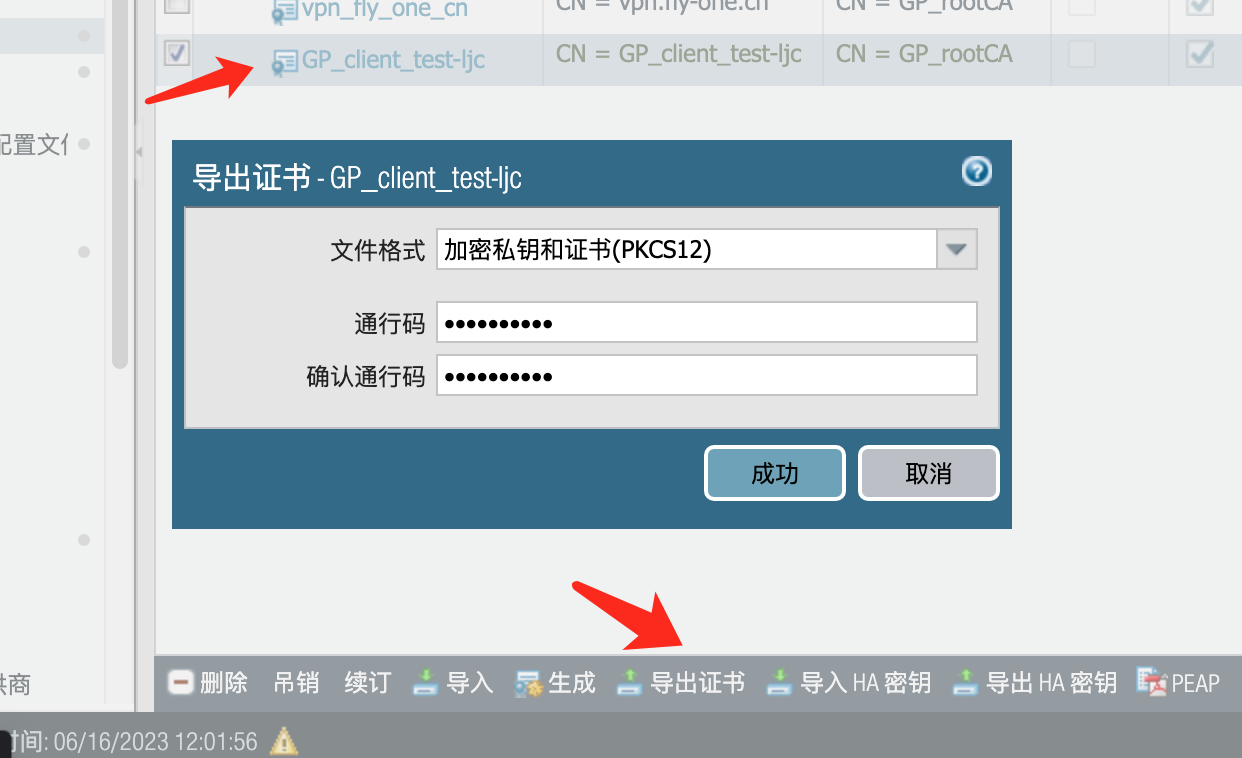

4.1 证书导出

证书导出格式建议选择PKCS12,客户端需提供密码才能安装 ,提高安全性

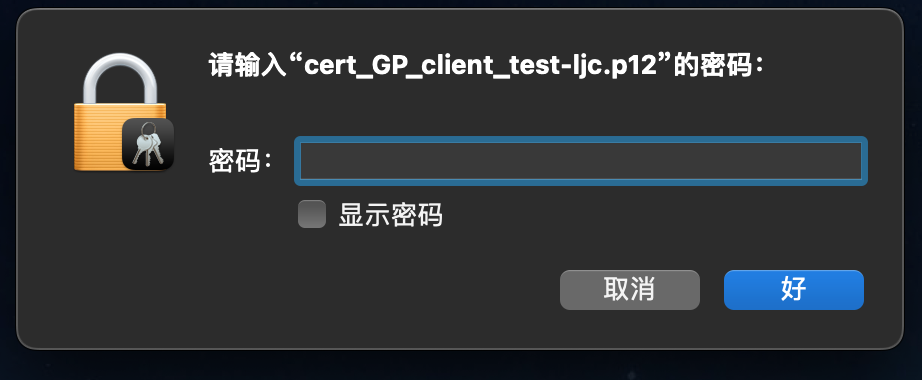

4.2 证书安装

客户端双击打开后输入密码

MAC:

windows:

4.3 门户登陆

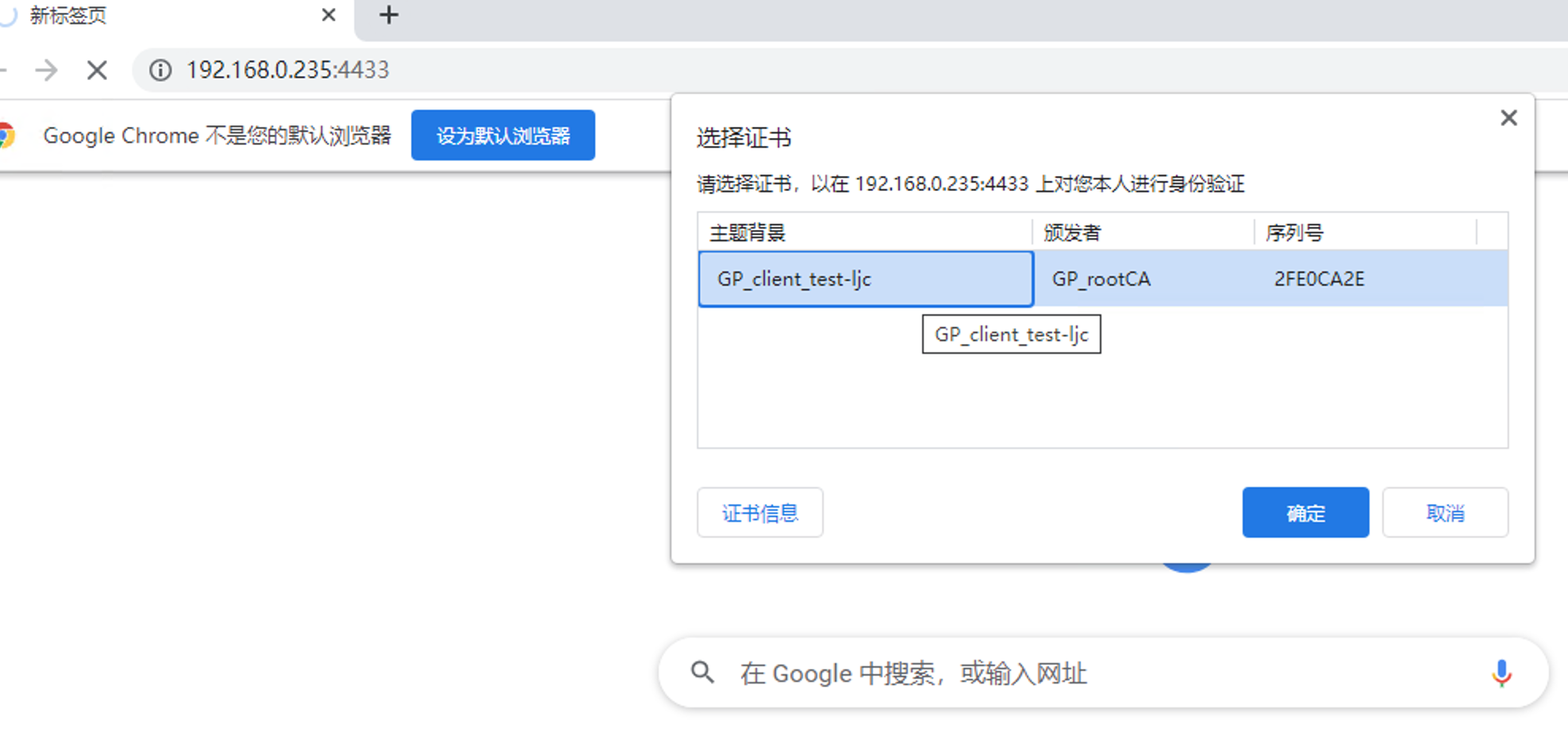

登陆时选择证书:

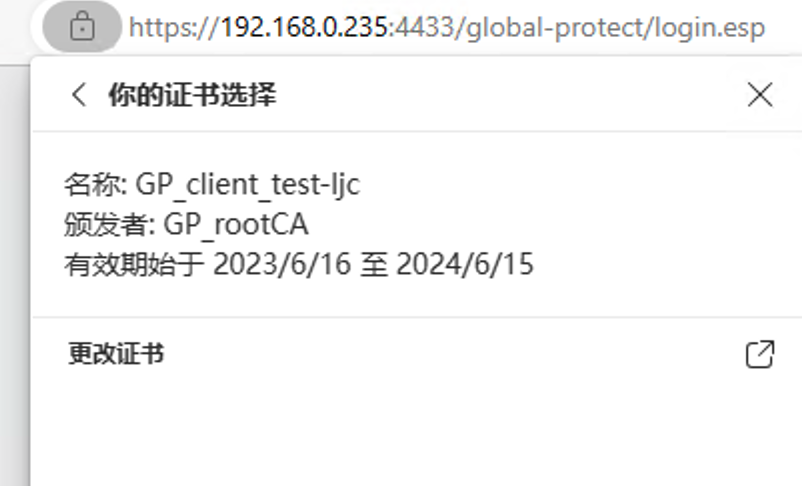

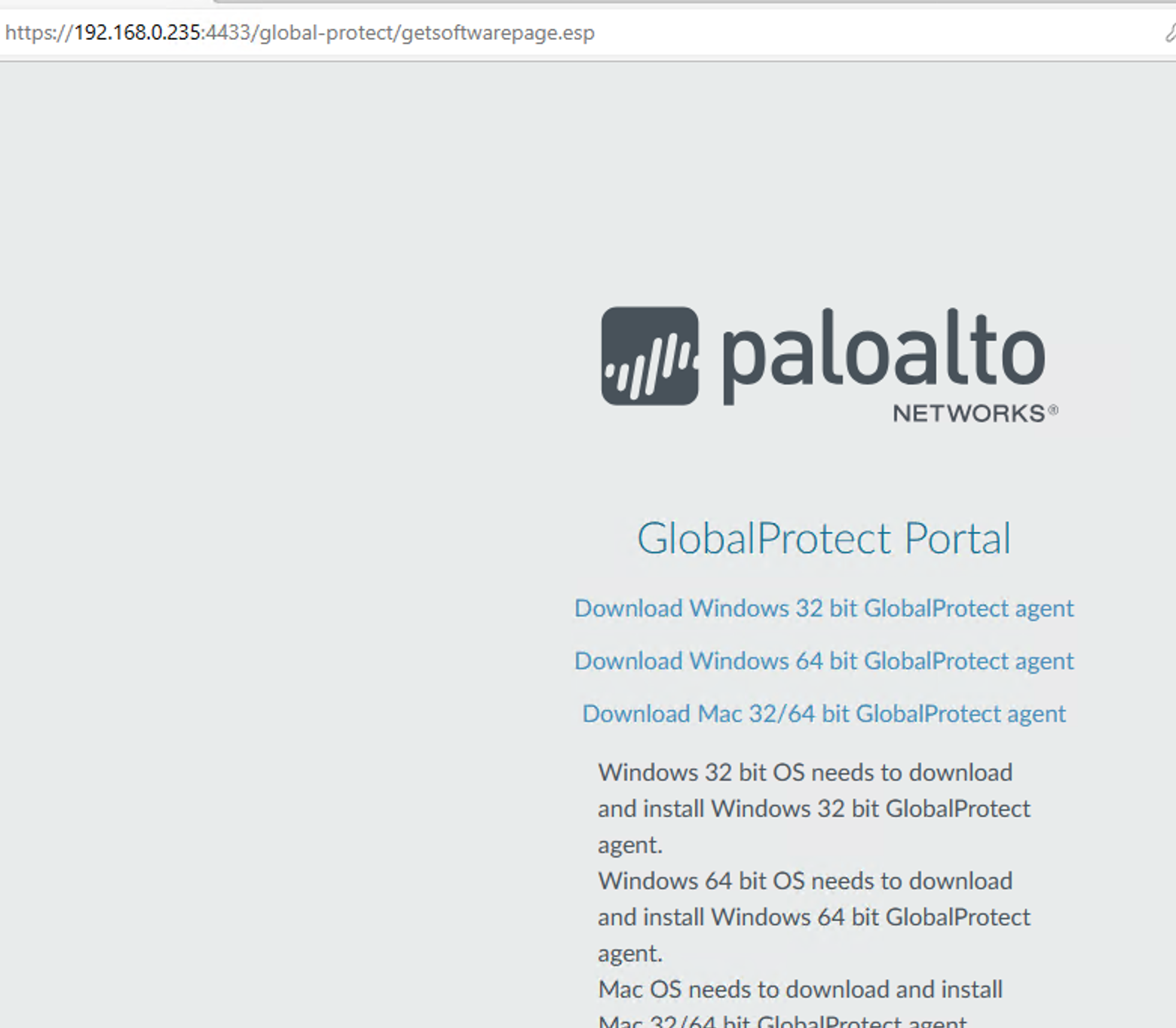

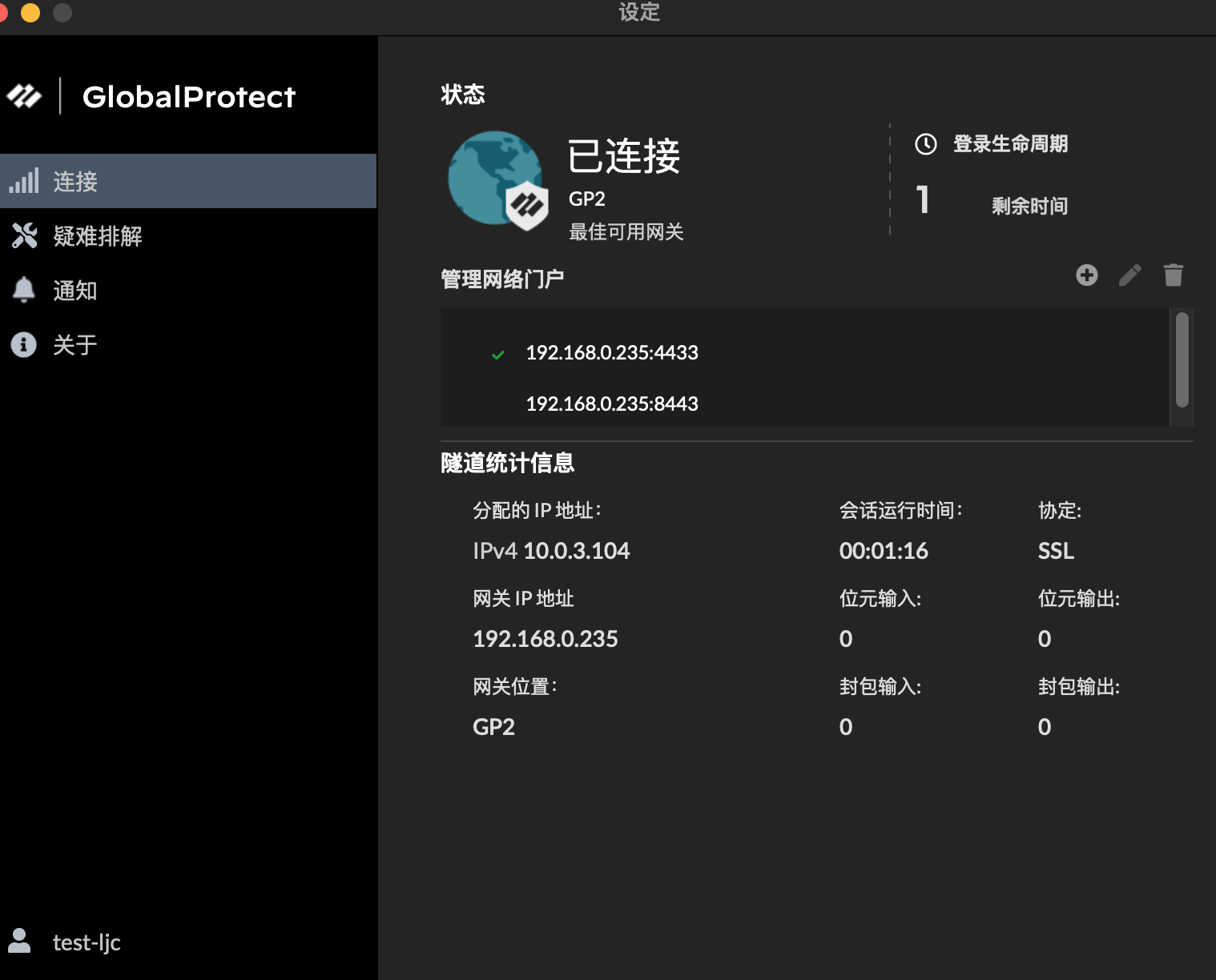

登陆成功

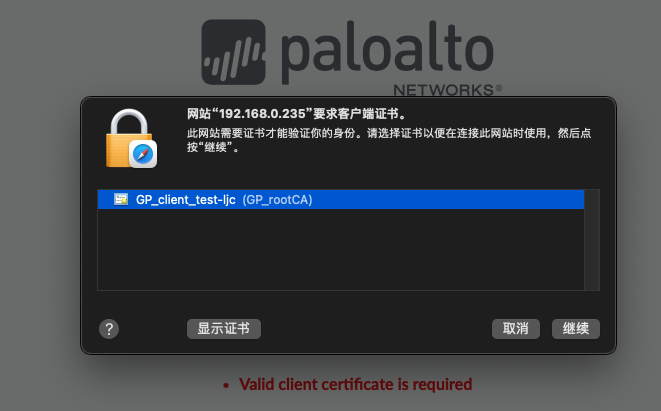

MAC:

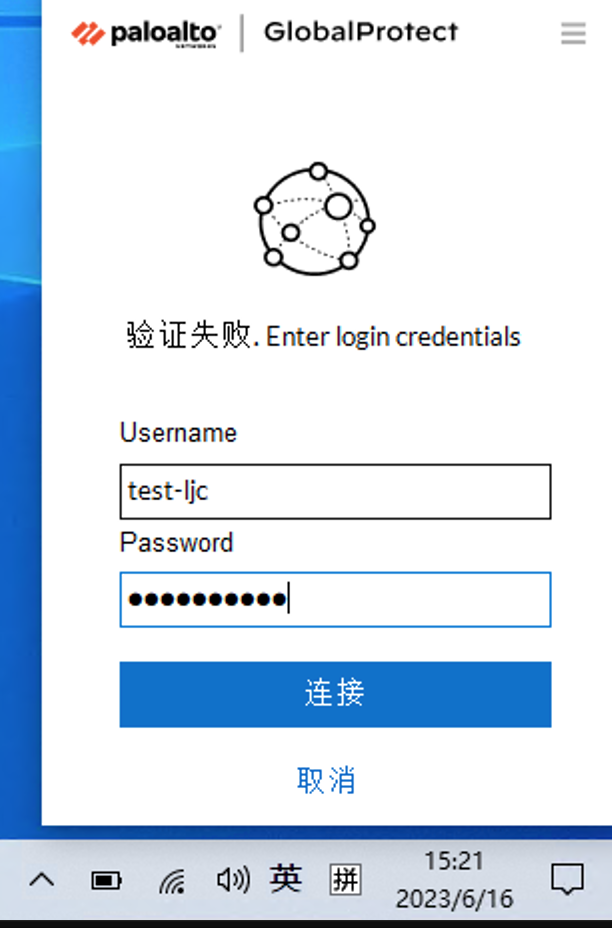

4.4 客户端登陆:

五、证书验证

以上四点基本能完成证书认证,在证书过期后需要重新生成证书。但存在一个问题证书过期前吊销证书的话客户端依然能认证成功,除过期时间外其它证书的状态无法验证

以下设置ocsp验证证书状态:

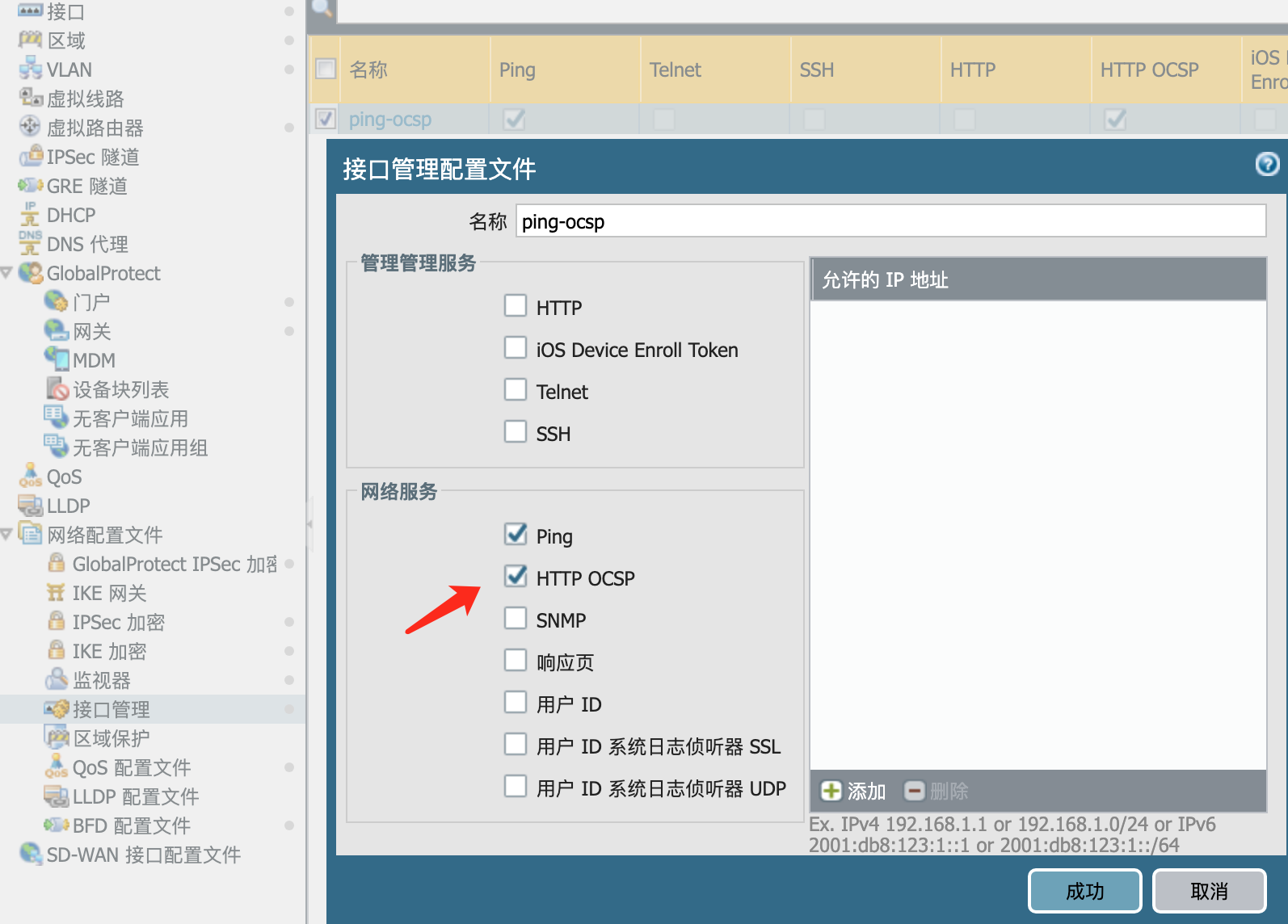

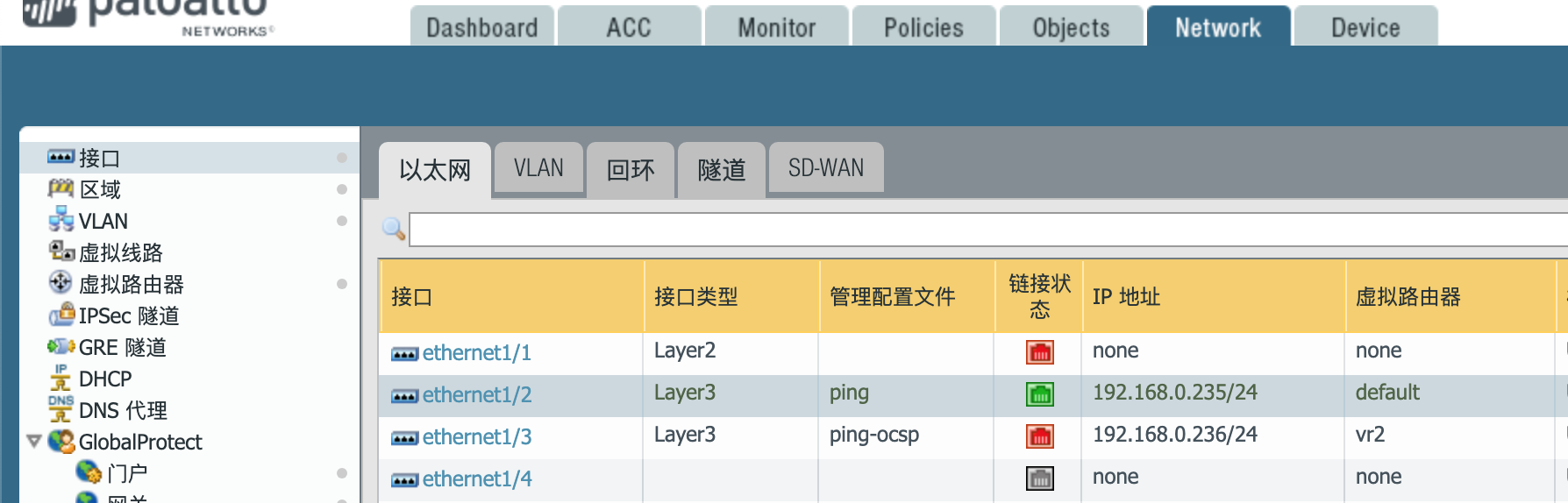

5.1接口修改

修改接口管理的配置文件允许http ocsp验证

注意 根据官方案例,https://knowledgebase.paloaltonetworks.com/KCSArticleDetail?id=kA14u000000kGEMCA2

不支持OSCP和 GlobalProtect Portal在同一接口上

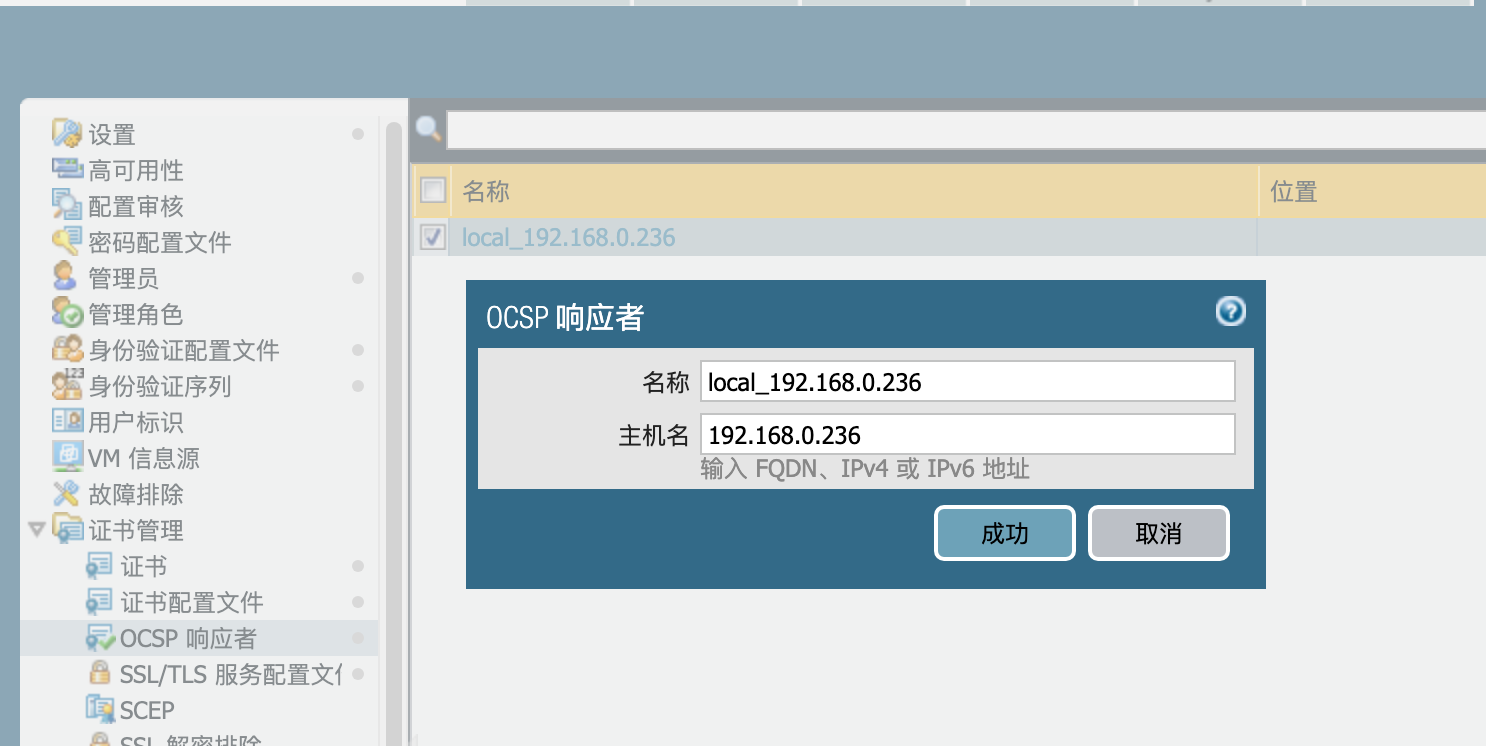

5.2 OCSP响应配置

设置ocsp响应配置

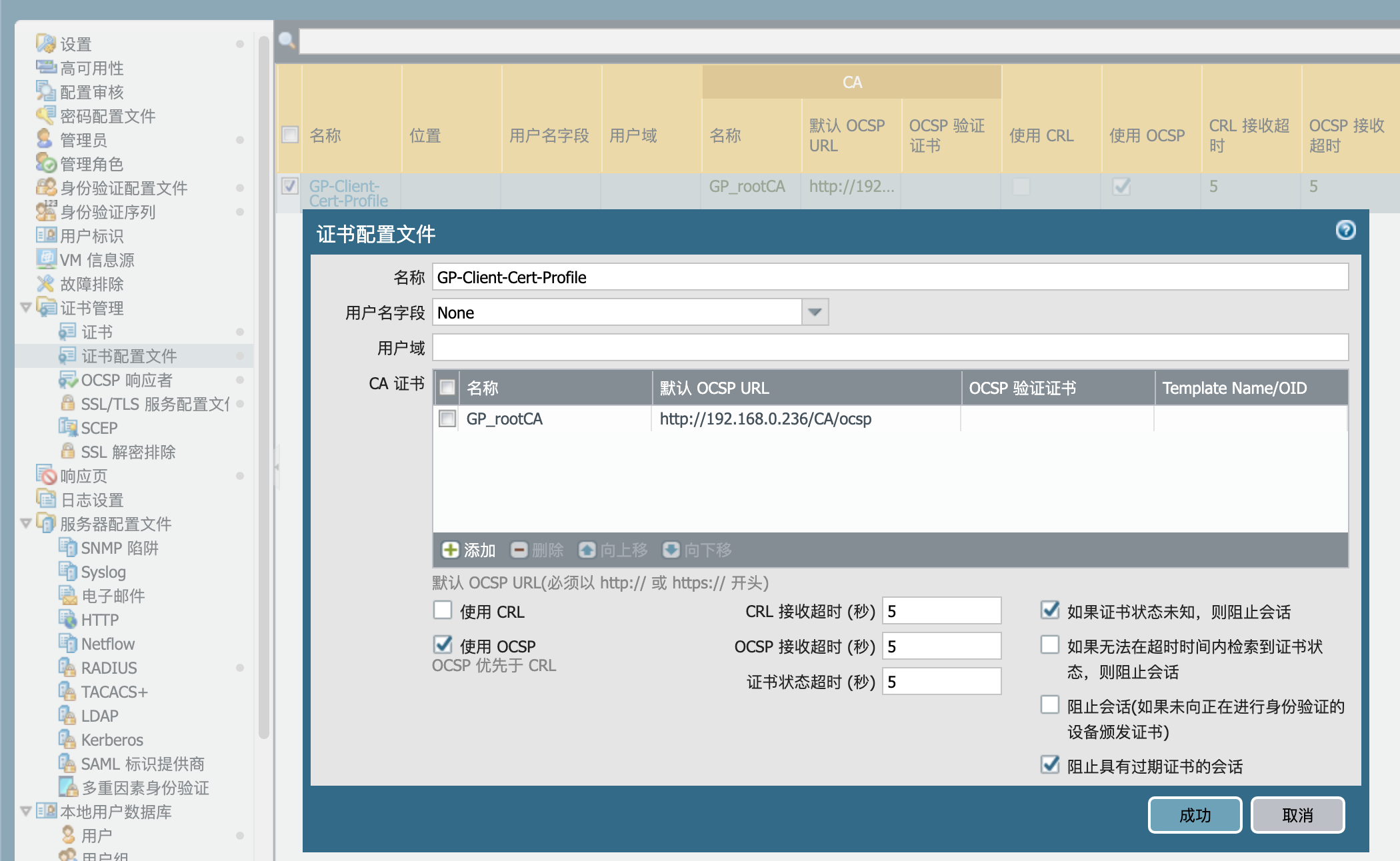

设置 证书配置文件

5.3 GlobalProtect门户修改

5.4GlobalProtect 网关修改

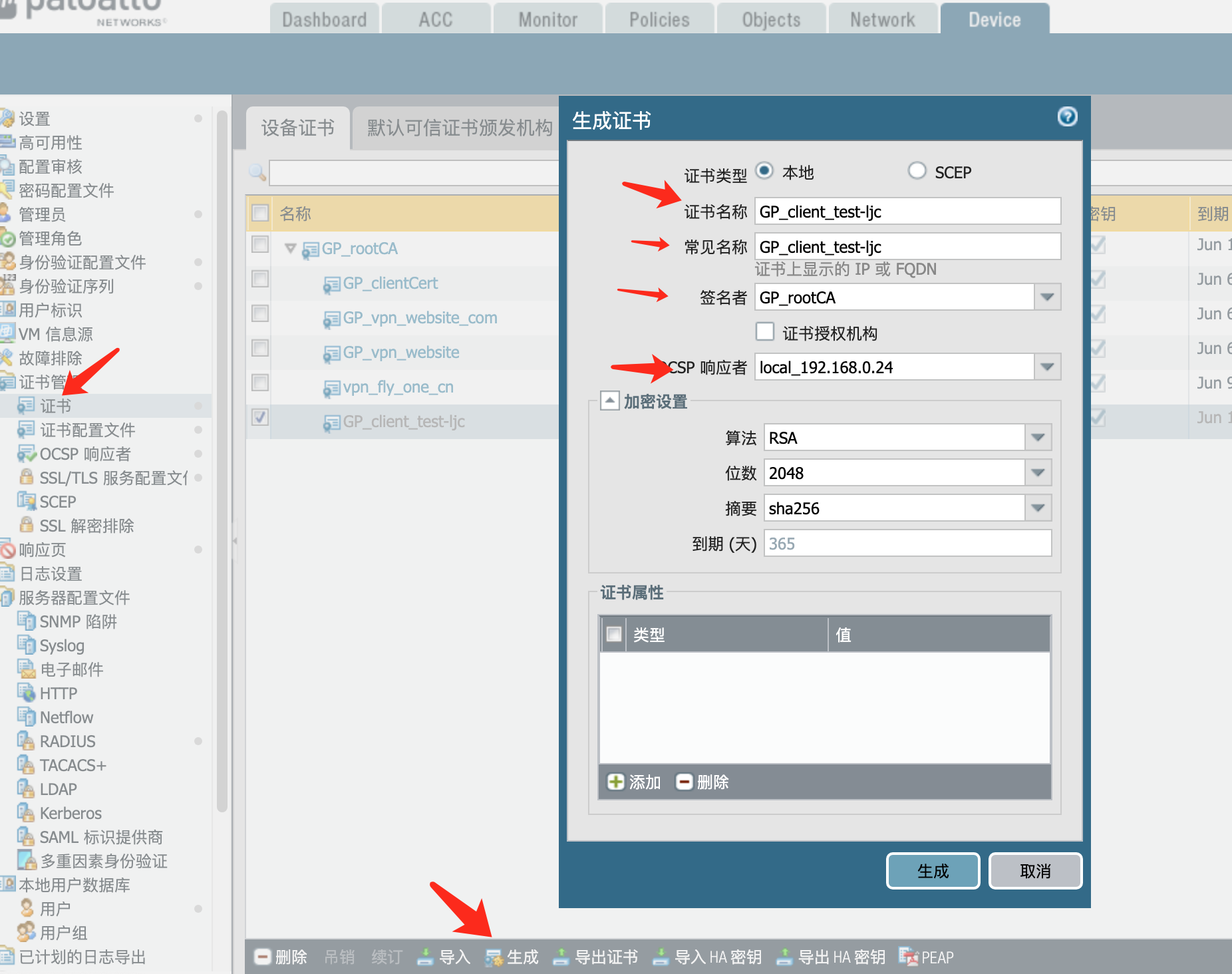

5.5 生成用户证书

OCSP响应者必须选择正确

按照4.1-4.4 步骤进行证书安装及登陆

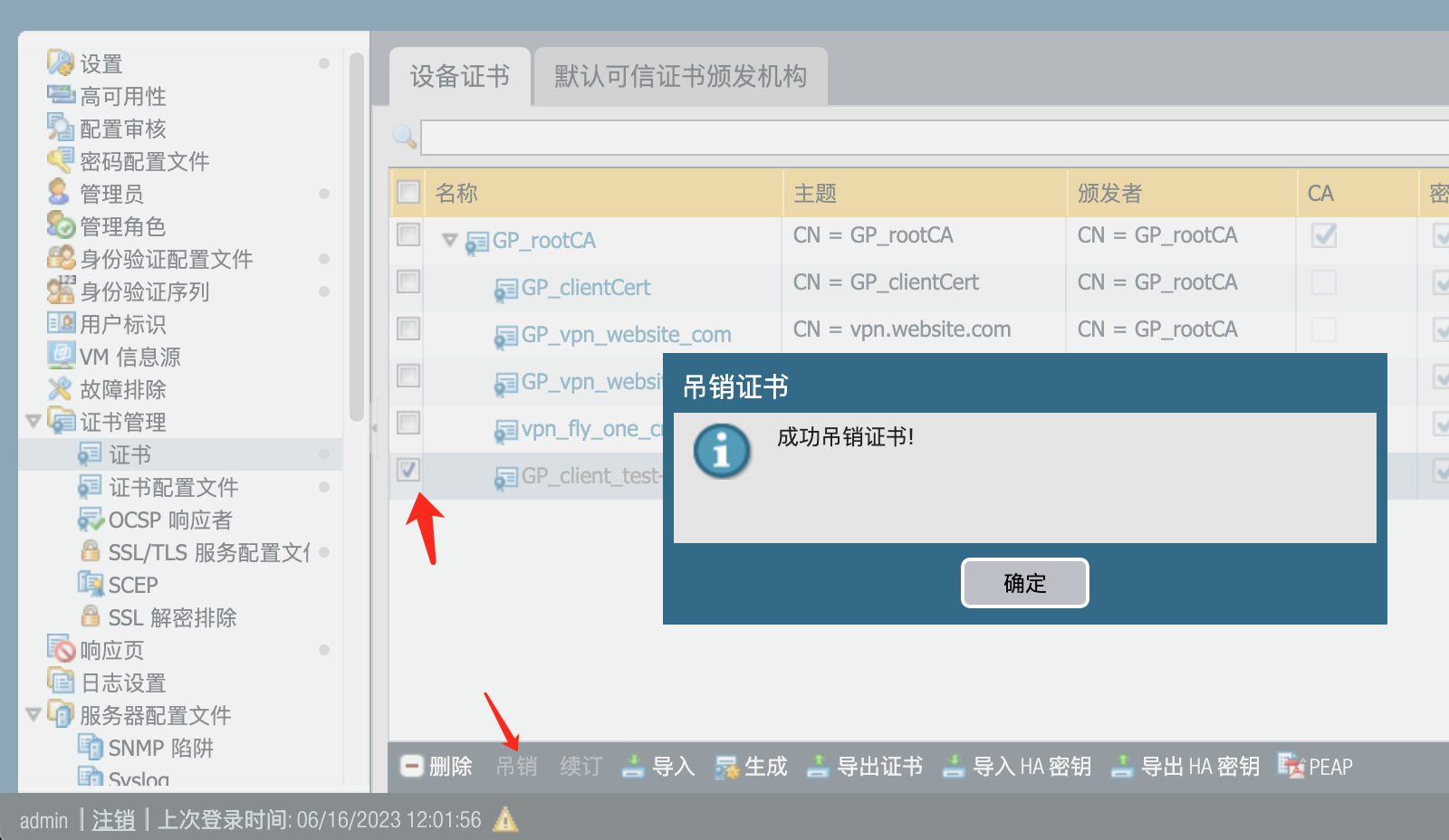

5.6 吊销证书

证书吊销后门户和网关都无法登陆

在测试过程中发现mac系统和windos系统表现有差异,部分证书吊销后客户端依然能正常登陆 ,第五大点证书验证部分仅作参考,有待进一步详细测试